![]()

IPsec 可以應用在兩個端點的主機,主機可已是 desktop 或是 serverc.主要透過 IPsec 可以增強兩端點的機台的安全性.這兩台機台都需要安裝 IKE( IPsec 的套件名稱為 Internet Key Exchange,套件名稱為 ipsec-tools) ,做相同的設定,他可以應用在 Private 或是 Public 的網路環境下.

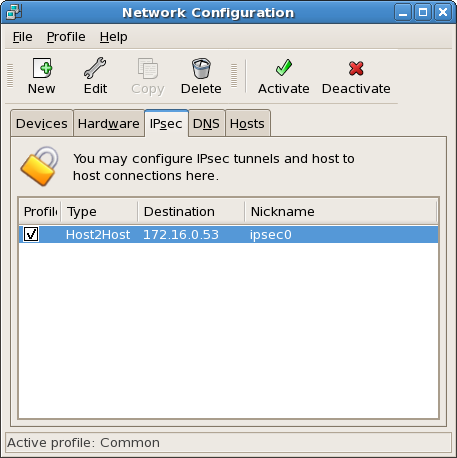

Host-to-Host Connection

-

透過 RHEL5 提供的 GUI 工具 #system-config-network (從 RHEL 6 開始網卡設定工具程式改為 "NetworkManager Applet) 來設定 VPN 是相當簡單的工作.在 System / Administrator / Network 一樣可以找到.

- 在 IPsec分頁, 選擇新增 "New" 以啟動 IPIPsec 設定精靈.

- 按 Forward 可使進行 a host-to-host IPsec 連線設定.

- 選擇連線名稱,該名稱會成為相同對應的設定檔名,我這邊的命名為 ipsec0.建議點選 "Activate connection when the computer starts".按 Forward 繼續下一步.

- 選擇這一次我們要使用的 Host to Host encryption 按 Forward 繼續下一步.

- 第一次使用建議使用 "Automatic encryption mode selection via IKA",熟悉後面的設定檔之後可以使用 manual 來設定,按 Forward 繼續下一步.

-

輸入對方主機的 IP address

這裡預設 eth0 為使用 IPsec 的網路埠 [root@benjr ~] # /sbin/ifconfig eth0

- 在 Authentication key 頁面點擊 Generate ,輸入一串密碼,回到 Authentication 會看到一串亂碼,該亂碼是剛剛輸入的 Key 透過 one way hash 所產生的.按 Forward 繼續下一步.

- Summary 可以看到剛剛所設定的值,點擊 Apply 回到 Network Configuration 在 File > Save 將設定保存下來.

- 在 Network configuration 去 Activate 該 IPsec.

- 重覆剛剛的動作再另外一台主機做同樣的設定,記得在設定步驟 8 時的密碼必須一致.

IPsec 相關設定檔這些檔案都是在 network configuration 的 IPsec 精靈所產生的.

-

ifcfg-ipsec0 – ipsec0 的設定檔

[root@benjr ~] # cat /etc/sysconfig/network-scripts/ifcfg-ipsec0 DST=172.16.0.53 TYPE=IPSEC ONBOOT=yes IKE_METHOD=PSK

-

keys-ipsec0 – 步驟 8 所產生的 one way hash 密碼

[root@benjr ~] # cat /etc/sysconfig/network-scripts/key-ipsec0 IKE_PSK=3d4f2bf07dc1be38b20c

-

172.16.0.53

.conf – 加密方式 [root@benjr ~] # cat /etc/racoon/172.16.0.53.conf remote 172.16.0.53 { exchange_mode aggressive, main; my_identifier address; proposal { encryption_algorithm 3des; hash_algorithm sha1; authentication_method pre_shared_key; dh_group 2; } } -

psk.txt – 所有對方主機密碼

[root@benjr ~] # cat /etc/racoon/psk.txt # file for pre-shared keys used for IKE authentication # format is: 'identifier' 'key' # For example: # # 10.1.1.1 flibbertigibbet # www.example.com 12345 # foo@www.example.com micropachycephalosaurus 172.16.0.53 3d4f2bf07dc1be38b20c

IPsec 有沒有正常在運作,我們可以透過 netstat 來觀察目前網路連線狀態,我們只要觀察 IPsec 所使用的 UDP 埠 500 即可.

[root@benjr ~]# netstat -tlnpu|grep 500 udp 0 0 172.16.0.54:500 0.0.0.0:* 16576/racoon udp 0 0 127.0.0.1:500 0.0.0.0:* 16576/racoon udp 0 0 ::1:500

參考文章 RHEL5 下使用 VPN +SSL : http://docs.redhat.com/docs/mr-IN/Red_Hat_Enterprise_Linux/5/html/Deployment_Guide/s1-ipsec-host2host.html

沒有解決問題,試試搜尋本站其他內容

2 thoughts on “VPN – IPsec Host to Host”